Tipos de ciberataques: Ataques por malware

Continuando con nuestra serie sobre ataques siguiendo la clasificación propuesta por INCIBE en su “Guía de ciberataques. Todo lo que debes saber a nivel usuario” llegamos a los denominados...

Tipos de ciberataques: Ataques por malware – 4

Llegamos ya a la conclusión de nuestra serie de artículos sobre la publicación de INCIBE en su “Guía de ciberataques. Todo lo que debes saber a nivel usuario”. Concluiremos...

Ingeniería Social: ¿Qué es?, ¿Cómo podemos evitarla?

Las estafas online y los ciberataques están a la orden el día ahora más que nunca. Cada día, recibimos montones de noticias de hackeos de una u otra forma, a particulares...

La importancia de la ciberseguridad en las pymes

El pensamiento de que los ciberataques son cosa de las grandes instituciones, es una corriente de pensamiento bastante extendida en la sociedad. Sin embargo, la pandemia ha contribuido en...

Tipos de ciberataques: Ataques a las conexiones – 3

Como llevamos tratando en los dos artículos anteriores, los ataques a las conexiones se basan en interponerse en el intercambio de información entre nosotros y el servicio web, para...

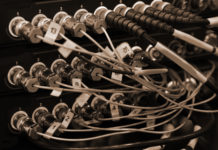

El reto de la operatividad en la industria pasa por una seguridad robusta frente...

Los ciberataques contra los entornos industriales siguen sucediéndose, incrementando la sofisticación mientras su detección es cada día más compleja. Stormshield, abanderado europeo en el mercado de la ciberseguridad y filial del...

Los errores más comunes que pueden afectar a nuestras cuentas bancarias

Hoy en día, gracias al auge de las nuevas tecnologías e Internet, son millones las personas que realizan tareas comunes mediante la navegación online como las transferencias o los pagos, las...

La nueva amenaza a nivel global, llamada GoldBrute

Hace unas semanas se descubrió BlueKeep, una vulnerabilidad en los servicios de escritorio remoto que servía para el robo de los datos de tu empresa. Por ello, se descubrió que se...

Netskope ofrece acceso seguro Zero Trust para aplicaciones empresariales privadas

Netskope, compañía líder en soluciones de Seguridad Cloud, acaba de presentar Netskope for Private Access, un servicio basado en la nube para el acceso seguro a las aplicaciones tradicionales y privadas...

Hackear el móvil mientras lo cargamos.

Un tema importante en la sociedad actual es la batería del móvil, todos vemos a lo largo de nuestro día a personas estresadas debido a que su teléfono móvil va a...